Επιλέξαμε την οπτική απεικόνιση εβδομαδιαία (week) αλλά και μηνιαία για στατιστικούς λόγους όπου προκύπτουν τα παρακάτω συμπεράσματα:

- είναι εμφανές ότι η συνολική κίνηση από τον εν λόγω router/firewall που εξυπηρετούσε το trapeza.iep.edu.gr ήταν αυξημένη και 26-27 Μαΐου αλλά και 29-30. Υπήρχαν και άλλες περίοδοι επίσης όπου παρατηρείται υπεραυξημένη κίνηση. Δεν απασχόλησε όμως κανέναν όπως φαίνεται…

- Στην μηνιαία κατανομή διαπιστώνουμε ότι υπάρχουν αυξομειώσεις στο διαδικτυακό φόρτο αλλά ουδέν αξιοσημείωτο

- Σύμφωνα με απόψεις ειδικών δεν αποτελεί ιδιαίτερα αυξημένη κίνηση για κρίσιμες υποδομές ο όγκος 5.1Gb data από τους δρομολογητές και δικαιολογείται ΑΠΟΛΥΤΑ για το χρόνο διεξαγωγής των εξετάσεων λαμβανομένου υπόψη ότι μεγάλος αριθμός συνδέσεων θα πραγματοποιηθούν για την άντληση θεμάτων από τα κατά τόπους σχολεία.

- Ακόμα και αν πρόκειται για κυβερνοεπίθεση από τα διαγράμματα είναι εμφανές ότι αντίστοιχος όγκος διαδικτυακής κίνησης εντοπίστηκε από το monitoring σύστημα του GRNET, στις 26-27 Μαΐου αλλά και αρκετές φορές εντός του έτους (πχ Week18/Week19). Γιατί λοιπόν οι αρμόδιοι τότε ΔΕΝ μίλησαν για κυβερνοεπίθεση ή δεν πήραν τα αναγκαία μέτρα πάρα μόνο ανακάλυψαν το εύρημα της κυβερνοεπίθεσης την ημέρα που χιλιάδες μαθητές προσπαθούν να διαγωνιστούν στα σχολεία τους;

- Τα δελτία τύπου της υπηρεσιακής κυβέρνησης κάνουν λόγο για 280.000 connections/second. Επιπλέον αναφέρουν εκατομύρια requests απο 140 χώρες. Κάτι τέτοιο δεν δεν αποτυπώνεται ούτε υπάρχει πουθενά το συγκεκριμένο νούμερο στα όσα είναι δημοσίως διαθέσιμα από το ΕΔΥΤΕ. Απο τα επίσημα στατιστικά του φορέα δεν μπορεί να προσδιοριστεί σε καμία περίπτωση τα νούμερα που αναφέρονται.

Το SecNews από την πρώτη στιγμή της κυβερνοεπίθεσης ζητάει να αναρτηθούν τεχνικά στοιχεία που να υποδηλώνουν τις λεπτομέρειες της επίθεσης κάτι που μέχρι αυτή την στιγμή δεν έχει συμβεί

Εφόσον το ΕΔΥΤΕ διαθέτει πρόσθετα στοιχεία αναφορικά με τον όγκο του traffic που δέχτηκε και ΔΕΝ αποτυπώνεται στα επίσημα στατιστικά του mon.grnet.gr θα ήταν αξιο λόγου να κοινοποιηθεί.

Επιπλέον, το GRNET/ΕΔΥΤΕ γνωρίζοντας επακριβώς την τοπολογία των routers αλλά και το traffic που διαμεταγάγουν κατά την διάρκεια της επίθεσης θα μπορούσε να αναρτήσει τα σχετικά διαγράμματα

Τράπεζα Θεμάτων DDoS επίθεση: Ενέργειες και μέτρα αποκατάστασης χωρίς αντίκρισμα;

Οι επιπτώσεις από μια τέτοια επίθεση είναι πολυάριθμες και μπορεί να περιλαμβάνουν την απώλεια εμπιστοσύνης των πολιτών, οικονομικές απώλειες από την προσωρινή αναστολή των υπηρεσιών και την αποκάλυψη ευαίσθητων δεδομένων. Η απειλή των επιθέσεων DDoS σε οργανισμούς και επιχειρήσεις δεν είναι μόνο η παρεμπόδιση της λειτουργίας τους, αλλά και η πιθανότητα να χρησιμοποιηθούν ως αποπροσανατολισμός για άλλες, πιο επιθετικές κυβερνοεπιθέσεις.

Από την στιγμή που δημοσιοποιήθηκε το θέμα της «κυβερνοεπίθεσης», η Τράπεζα θεμάτων φέρετε να συνεργάστηκε με συγκεκριμένη εταιρεία για να ανακόψει την επίθεση και να αποκαταστήσει τη λειτουργία του (AKAMAI). Πιθανολογούμε ότι στόχος είναι να εγκατασταθεί συστήμα αποτροπής DDoS για να αποφύγει μελλοντικές επιθέσεις και να ενισχύσει την αντοχή τους στην κυβερνοεπίθεση. Παρ’όλα αυτά ακόμα και αυτό έγινε λανθασμένα. Ενώ ενεργοποιήθηκε η υπηρεσία ΑΚΑΜΑΙ (σ.σ συνήθως αυτές οι εταιρείες αναλαμβάνουν την αποτροπή κυβερνοεπιθέσεων με αντάλλαγμα συμβόλαια υποστήριξης στο μέλλον – δεν εντοπίσαμε κάποια σχετική προμήθεια στην ΔΙΑΥΓΕΙΑ) το setup που επιλέχθηκε δεν ήταν το βέλτιστο.

- Οι επιτιθέμενοι έχοντας καταγράψει το threat landscape του Οργανισμού ακόμα και αν ενεργοποιήθηκε υπηρεσία ddos mitigation, μπορούν πολύ εύκολα να την παρακάμψουν απλά στοχοποιώντας απευθείας την IP διεύθυνση και όχι το DNS hostname (trapeza.iep.edu.gr). Ακόμα και αν οι αρμόδιοι άλλαζαν την IP διεύθυνση, εχει παρατηρηθεί οι χάκερς να στοχοποιούν τον router που δίνει διαδίκτυο στην εν λόγω υπηρεσία και με αυτό τον τρόπο μπορούν να προκαλέσουν το ίδιο ακριβώς αποτέλεσμα. Για πολλές ώρες η IP διεύθυνση του εξυπηρετητή trapeza.iep.edu.gr ήταν ορατή στον καθένα και δεν είχε “αποκρυφθεί” ορθώς απο το CDN της ΑΚΑΜΑΙ

- Η πρόσβαση στο iep.edu.gr θα μπορούσε να επιτραπεί ΑΠΟΚΛΕΙΣΤΙΚΑ και ΜΟΝΟ από Ελληνικές IP διευθύνσεις. Το Secnews πραγματοποίησε έρευνα πρόσβασης από πολλαπλές IP διευθύνσεις όπως Αίγυπτο, Τουρκία, Κίνα, ΗΠΑ και η πλατφόρμα ήταν ορατή. Από την στιγμή που η εν λόγω υπηρεσία αφορά μόνο Ελληνικά σχολεία δεν υπήρχε οποιοσδήποτε λόγος να είναι ορατή από το σύνολο του διαδικτύου. Εκτός αν οι καθηγητές που ενδιαφέρονται για την Τράπεζα Θεμάτων εδρεύουν σε χώρες όπως Ρωσία/Κίνα ή άλλου (εκτός της Ελληνικής επικράτειας)

- Ενώ το GRNET/ΕΔΥΤΕ διαθέτει μηχανικούς με υψηλή τεχνογνωσία και όλο το απαιτούμενο τεχνολογικό εξοπλισμό, φαίνεται ότι όσοι αποφασίζουν για την δημιουργία των εν λόγω υπηρεσιών δεν λαμβάνουν υπόψη τους την άποψη τεχνοκρατών, παρέχοντας υπηρεσίες και πλατφόρμες με σημαντικότατα λογικά σφάλματα (logical flaws).

Τράπεζα Θεμάτων DDoS επίθεση: Τελικές σκέψεις για την κυβερνοεπίθεση

Η κυβερνοασφάλεια είναι μια αναγκαία επένδυση στη σύγχρονη εποχή. Οι επιθέσεις DDoS είναι μόνο ένα από τα πολλά εργαλεία στη διάθεση των κυβερνοεγκληματιών. Οι οργανισμοί πρέπει να λαμβάνουν προληπτικά μέτρα για να προστατεύσουν τους εαυτούς τους και τα δεδομένα τους από τέτοιες επιθέσεις. Η προετοιμασία και η εκπαίδευση είναι κλειδιά στην αντιμετώπιση αυτής της κυβερνοαπειλής.

Στην Τράπεζα Θεμάτων, πιθανολογούμε ότι το περιστατικό οφείλεται

Α) αποκλειστικά στην έλλειψη παντελούς προετοιμασίας για ανάλογα περιστατικά

Β) στην μη αξιοποίηση με τον βέλτιστο τρόπο των πόρων του GRNET/ΕΔΥΤΕ

Γ) στον λανθασμένο λογικό σχεδιασμό της εφαρμογής

Δ) Στην μη αξιοποίηση των υπάρχοντών στοιχείων (μιας και διαπιστώσαμε ότι υπήρξε επαυξημένη κίνηση διαδικτυακού φόρτου μέρες πριν το περιστατικό)

Ε) Στην πλήρη έλλειψη πλάνου και εκπαίδευσης των φορέων σχετικά με την αντιμετώπιση αντίστοιχων καταστάσεων και ανυπαρξία plan-b

Να σημειώσουμε ότι ο εισαγγελέας του Αρείου Πάγου, Ισίδωρος Ντογιάκος, έδωσε εντολή για έρευνα με τη συνδρομή της Δίωξης Ηλεκτρονικού Εγκλήματος, καθώς το υπουργείο Παιδείας καταγγέλλει κυβερνοεπίθεση. Σύμφωνα με την εντολή Ντογιάκου οι αρμόδιες υπηρεσίες μπορούν να προχωρήσουν και σε κατασχέσεις υπολογιστών και άλλων στοιχείων προκειμένου να ερευνήσουν τις καταγγελίες για επίθεση από χάκερς.

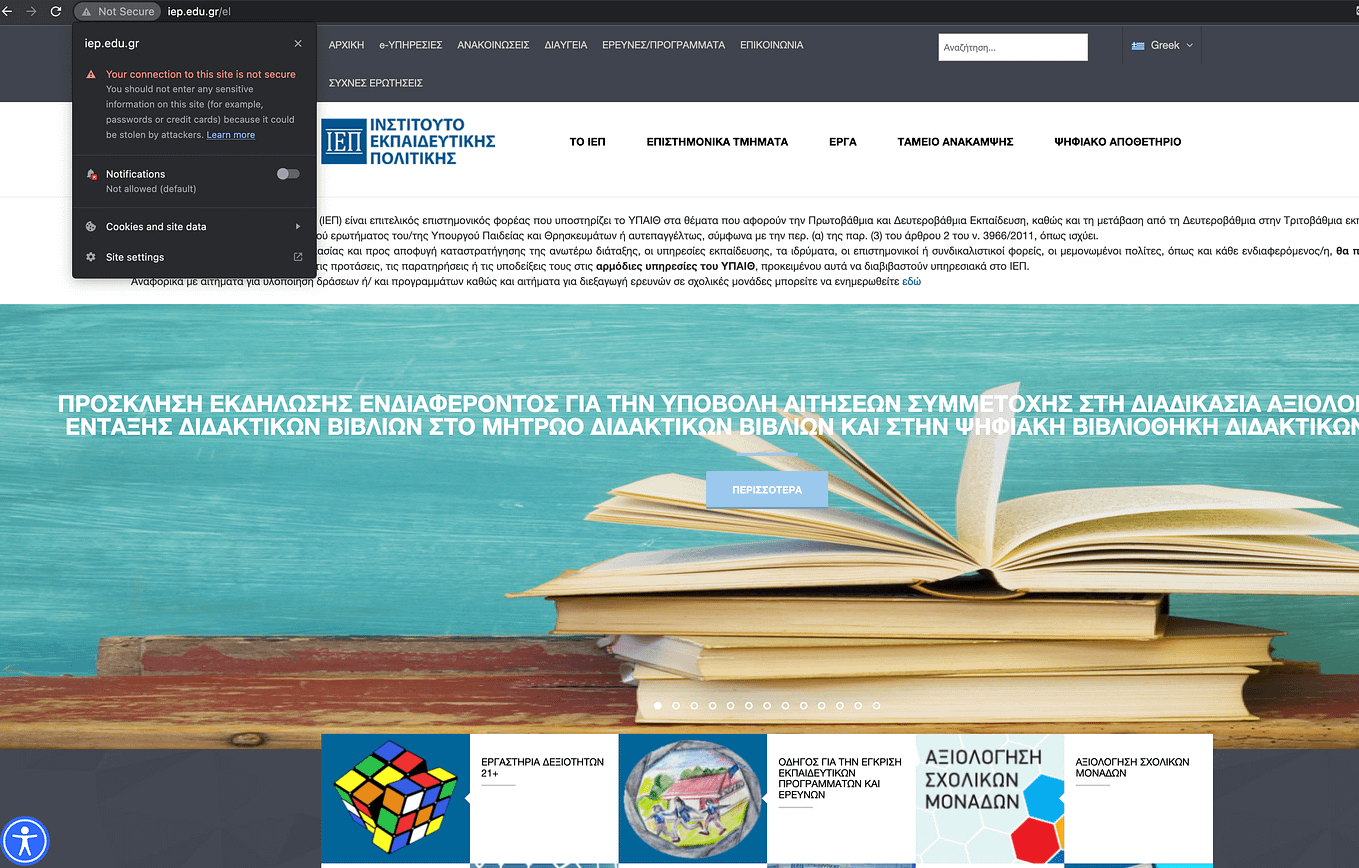

LastHint: Μιλάμε για (Ασφάλεια) Ελλάδα 2.0 και τεχνολογική επανάσταση. Ας ξεκινήσουμε όμως την τεχνολογική επανάσταση με την τοποθέτηση ενός SSL Certificate. Με μια απλή επίσκεψη στην επίσημη ιστοσελίδα του Ινστιτούτου Εκπαιδευτικής Πολιτικής (http://www.iep.edu.gr) δεν έχουν ενεργοποιήσει ούτε το γνωστό σε όλους μας SSL. Αν επισκεφθεί κάποιος την ιστοσελίδα με SSL λαμβάνει μήνυμα η ιστοσελίδα δεν βρέθηκε. Ασφάλεια πάνω από όλα!

H τεχνική έρευνα του SecNews συνεχίζεται για το περιστατικό κυβερνοεπίθεσης στη Τράπεζα Θεμάτων. Μείνετε συντονισμένοι.

Με πληροφορίες απο το secnews.gr/